之前一直在传WinRAR UNACEV2.DLL库中潜藏了19年的漏洞,只对5.70正式版之前的版本,正常使用基本是不可能遇到这种漏洞现象的,转载只是提醒某些还在使用旧版的人。

它会允许伪造的ACE文件在提取文件时可以提取到Windows开始菜单中。这样恶意可执行文件就获得了驻留,当用户再次登陆到Windows中后会自动启动。

为了修复该漏洞,WinRAR开发者直接移除了UNACEV2.DLL和ACE文件类型支持。但有超过5亿用户已经安装了WinRAR,恶意软件也会利用这些已经安装而未升级的版本进行发起攻击。

某威胁情报中心发推文称发现了一个分发恶意RAR文件的邮件,该文件提取后会释放一个后门文件感染计算机。

这是第一个通过利用WinRAR漏洞通过邮件传播的在野恶意软件。经过分析,该后门是MSF生成的,当UAC关闭时,后门会写入开始菜单文件夹中。

BleepingComputer研究人员下载样本并在十六进制编辑器中打开RAR文件可以看到漏洞利用计划提取文件到用户的开始菜单。

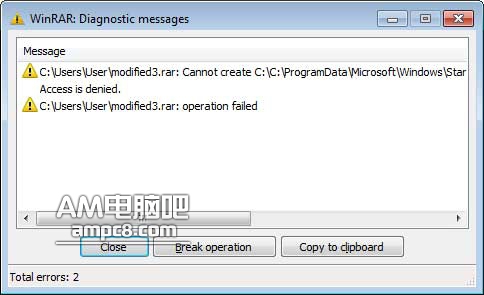

如果UAC在运行时尝试提取文件,因为缺乏权限无法将恶意软件释放到C:ProgramData文件夹中。最终导致WinRAR显示访问被拒绝或者操作失败的错误信息,如图所示。

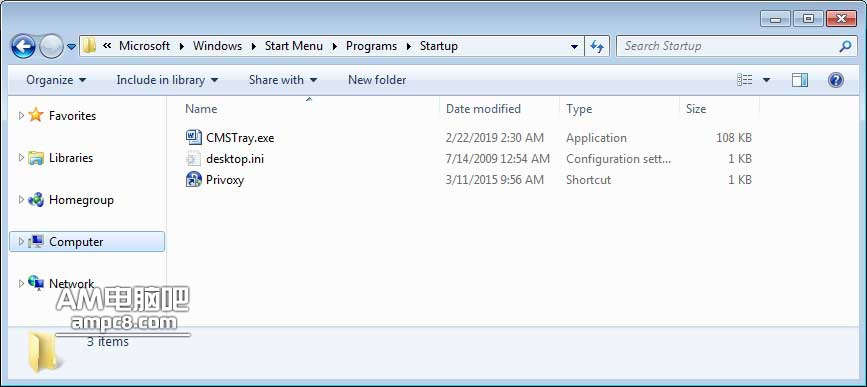

如果UAC被禁用或WinRAR以管理员权限运行,就会成功将恶意软件安装到C:ProgramDataMicrosoftWindowsStart MenuProgramsStartupCMSTray.exe。

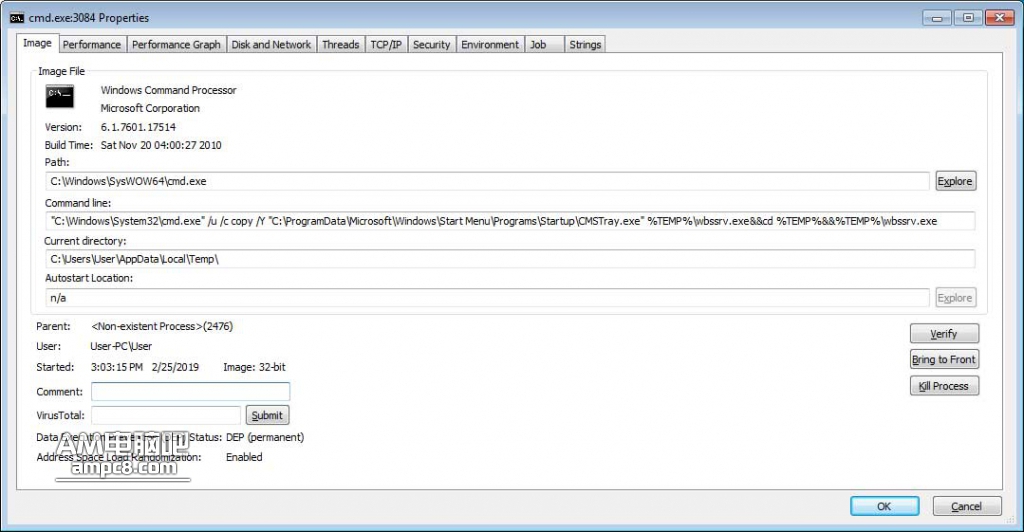

然后CMSTray.exe就被提取到用户的开始菜单文件夹中了,当用户下一次登陆时,该可执行文件就会启动。启动后,会复制CMSTray.exe到%Temp%wbssrv.exe,并执行wbssrv.exe文件。

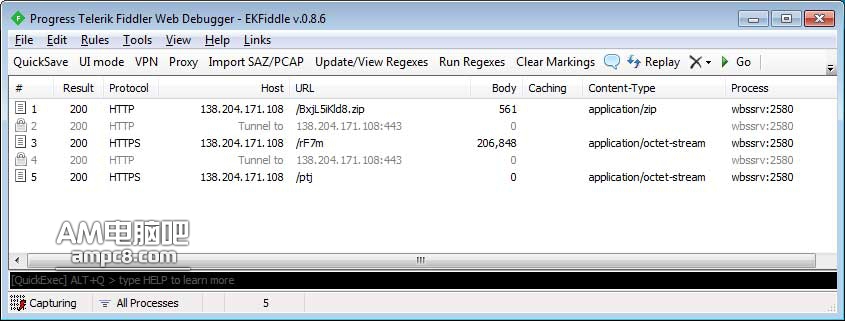

启动%Temp%wbssrv.exe启动后,恶意软件会连接到138.204.171.108来下载不同的文件,包括Cobalt Strike Beacon DLL。Cobalt Strike Beacon是一个渗透测试工具,常被犯罪分子用来获取受害者计算机的远程访问权限。

WinRAR官方给出的解决方法一:

①请更新到最新版 WinRARv5.70或更高的版本。

WinRAR官方给出的解决方法二:

②找到目前已经安装的现有版本 WinRAR 安装目录,将 WinRAR 安装目录中的 “unacev2.dll”文件删除即可,5.70开始已经解决了这个漏洞文件也不会存在.

WinRAR 默认安装目录如下:

32位:C:\Program Files (x86)\WinRAR

64位:C:\Program Files\WinRAR

|

BIOS

发表于 2019-05-13 22:46:30

BIOS

发表于 2019-05-13 22:46:30

li19731024

发表于 2019-05-14 16:15:26

li19731024

发表于 2019-05-14 16:15:26

外号小八

发表于 2019-05-14 13:59:28

外号小八

发表于 2019-05-14 13:59:28